企業Wi-Fiのセキュリティ強化:NPSと802.1x認証PEAP(EAP-TLS)構築手順

この記事では、企業内の Wi-Fi ネットワークのセキュリティを強化する方法について解説します。具体的には、NPS(Network Policy Server)と 802.1x 認証、および PEAP(EAP-TLS) を使用して、セキュアなネットワーク環境を実現するための手順を詳しく説明します。企業内の Wi-Fi ネットワークは、外部からの不正アクセスや内部からの情報漏洩のリスクがありますが、この記事で紹介する方法を使用することで、強力な認証と暗号化された通信を実現し、セキュリティを大幅に強化することができます。

企業内の Wi-Fi ネットワークのセキュリティ強化は、現在の企業環境において非常に重要な課題です。外部からの不正アクセスや内部からの情報漏洩は、企業の機密情報や顧客情報を危険にさらす可能性があります。したがって、企業は Wi-Fi ネットワークのセキュリティを強化するために、強力な認証と暗号化された通信を実現する必要があります。

この記事では、エンタープライズ CA を使用して証明書を発行し、ユーザー認証を強化する方法についても解説します。エンタープライズ CA を使用することで、自己署名証明書による認証を避けることができ、より強力な認証を実現することができます。

NPSサーバーの設定

NPS サーバーの設定は、企業 Wi-Fi のセキュリティ強化の第一歩です。NPS サーバーは、ネットワーク ポリシー サーバーとして機能し、ユーザー認証とネットワーク アクセスの制御を実現します。NPS サーバーの設定には、Windows Server のインストールと設定が必要です。

まず、Windows Server をインストールし、NPS ロールを追加します。NPS ロールを追加することで、NPS サーバーがネットワーク ポリシー サーバーとして機能することができます。次に、NPS サーバーの設定を開始し、RADIUS プロトコルを設定します。RADIUS プロトコルは、ユーザー認証とネットワーク アクセスの制御に使用されます。

NPS サーバーの設定が完了したら、証明書の設定を行います。証明書は、NPS サーバーとクライアント間の通信を暗号化するために使用されます。企業 root CA による認証局を使用することで、自己署名証明書による認証を避けることができます。

WiFiネットワークの設定

WiFiネットワークの設定は、企業Wi-Fiのセキュリティ強化において非常に重要なステップです。まず、WiFiネットワークのSSID(ネットワーク名)とチャネルを設定する必要があります。SSIDは、ユーザーがネットワークに接続する際に使用する名前です。チャネルは、WiFiネットワークが使用する周波数帯域です。

次に、WPA2またはWPA3などのセキュリティプロトコルを設定する必要があります。これらのプロトコルは、WiFiネットワークの通信を暗号化し、不正アクセスを防ぐために使用されます。また、AESなどの暗号化アルゴリズムを使用して、データの安全性を確保する必要があります。

さらに、802.1x認証を設定する必要があります。これは、ユーザーがネットワークに接続する際に、認証サーバーに認証要求を送信し、認証サーバーがユーザーの認証情報を検証するプロセスです。認証に成功すると、ユーザーはネットワークに接続することができます。PEAP(EAP-TLS)などの認証プロトコルを使用して、認証プロセスを安全に実行する必要があります。

802.1x認証の設定

802.1x認証は、ユーザーがネットワークに接続する際に、認証サーバーによってユーザーの認証情報を検証することで、ネットワークへのアクセスを制御する技術です。802.1x認証を設定するには、まず認証サーバーを設定する必要があります。認証サーバーには、RADIUS(Remote Authentication Dial-In User Service)サーバーが一般的に使用されます。

認証サーバーを設定した後、802.1xクライアントを設定する必要があります。802.1xクライアントは、ユーザーの認証情報を認証サーバーに送信し、認証結果を受信するソフトウェアです。802.1xクライアントは、一般的にオペレーティングシステムに組み込まれています。

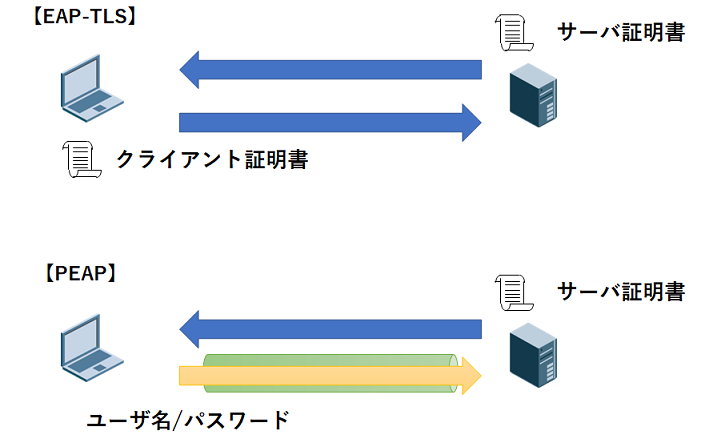

802.1x認証では、EAP(Extensible Authentication Protocol)が使用されます。EAPは、認証サーバーとクライアント間で認証情報を交換するためのプロトコルです。EAPには、PEAP(Protected EAP)やEAP-TLS(EAP-Transport Layer Security)などの種類があります。PEAPは、EAPを暗号化することで、認証情報を保護する技術です。EAP-TLSは、TLS(Transport Layer Security)を使用して認証情報を保護する技術です。

PEAP(EAP-TLS)認証の設定

PEAP(EAP-TLS)認証の設定は、企業Wi-Fiネットワークのセキュリティ強化に不可欠なステップです。EAP-TLSは、Transport Layer Security(TLS)プロトコルを使用して、クライアントとサーバー間の通信を暗号化することで、強力な認証とセキュリティを提供します。

PEAP(EAP-TLS)認証の設定には、NPSサーバーとエンタープライズCAの設定が必要です。まず、NPSサーバーにPEAP(EAP-TLS)認証を有効にする必要があります。その後、エンタープライズCAを使用して、クライアントとサーバーに証明書を発行する必要があります。これにより、クライアントとサーバー間の通信が暗号化され、認証が強化されます。

PEAP(EAP-TLS)認証の設定には、細かい設定が必要です。たとえば、TLSバージョンや暗号化アルゴリズムの設定が必要です。また、証明書の有効期限や証明書の失効リストの設定も必要です。これらの設定を正しく行うことで、企業Wi-Fiネットワークのセキュリティを強化することができます。

エンタープライズCAの設定

エンタープライズ CA の設定は、企業 Wi-Fi のセキュリティ強化における重要なステップです。エンタープライズ CA を使用することで、自己署名証明書による認証を避け、強力な認証と暗号化された通信を実現することができます。

まず、Active Directory にエンタープライズ CA をインストールします。これには、Windows Server 上で Active Directory 証明書サービス をインストールする必要があります。インストール後、エンタープライズ CA を設定し、ルート証明書 を発行します。このルート証明書は、企業内のすべてのデバイスにインストールする必要があります。

次に、エンタープライズ CA を使用して サーバー証明書 を発行します。このサーバー証明書は、NPS サーバーにインストールする必要があります。サーバー証明書をインストール後、NPS サーバーはエンタープライズ CA によって発行された証明書を使用してクライアントを認証することができます。

エンタープライズ CA の設定が完了したら、クライアント証明書 を発行する必要があります。クライアント証明書は、企業内のすべてのデバイスにインストールする必要があります。クライアント証明書をインストール後、デバイスはエンタープライズ CA によって発行された証明書を使用して NPS サーバーに接続することができます。

セキュリティの強化とテスト

セキュリティの強化 は、企業Wi-Fiネットワークの構築において非常に重要なステップです。NPSと802.1x認証PEAP(EAP-TLS)を導入することで、無断アクセス や 不正アクセス を防ぐことができます。

まず、NPSサーバーを設定する必要があります。NPSサーバーは、RADIUS プロトコルを使用して、クライアントの認証情報を検証します。次に、WiFiネットワークの設定を行います。WiFiネットワークでは、WPA2 または WPA3 の暗号化方式を使用する必要があります。

802.1x認証の設定では、EAP-TLS プロトコルを使用して、クライアントの認証情報を検証します。EAP-TLSは、TLS プロトコルを使用して、クライアントとサーバー間の通信を暗号化します。最後に、エンタープライズCAの設定を行います。エンタープライズCAは、証明書 を発行して、クライアントの認証情報を検証します。

これらの設定を行うことで、企業Wi-Fiネットワークのセキュリティを強化することができます。また、テスト を行うことで、設定が正しく機能していることを確認することができます。

まとめ

この記事では、企業内の Wi-Fi ネットワークに NPS や 802.1x 認証 PEAP (EAP-TLS) を導入することで、セキュアなネットワーク環境を実現するための手順を詳しく解説しました。NPS を使用して、WiFi ネットワークと 802.1x 認証 PEAP (EAP-TLS) を組み合わせることで、ワイヤレスセキュリティを強化することができます。この構築方法では、エンタープライズ CA を使用して証明書を発行し、ユーザー認証を強化することができます。

NPS サーバー の設定から始めて、WiFi ネットワークの設定、802.1x 認証 の設定、PEAP (EAP-TLS) 認証 の設定、そして エンタープライズ CA の設定まで、各ステップを詳しく解説しました。この構築手順では、強力な認証と暗号化された通信を実現することで、無断アクセスや不正アクセスを防ぐことができます。また、企業 root CA による認証局を使用することで、自己署名証明書による認証を避けることができます。

この構築手順を実施することで、企業内の Wi-Fi ネットワークのセキュリティを強化し、重要なデータを保護することができます。

よくある質問

企業Wi-Fiのセキュリティ強化にNPSと802.1x認証PEAP(EAP-TLS)を使用する理由は何ですか?

企業Wi-Fiのセキュリティ強化にNPSと802.1x認証PEAP(EAP-TLS)を使用する理由は、認証と暗号化の強化によるネットワークへの不正アクセスを防止するためです。NPS(Network Policy Server)を使用すると、ユーザー認証とデバイス認証を実施することができます。また、802.1x認証PEAP(EAP-TLS)を使用すると、暗号化された通信を実現することができます。これにより、企業Wi-Fiネットワークへの不正アクセスを防止し、機密情報を保護することができます。

NPSと802.1x認証PEAP(EAP-TLS)を構築する手順はどうすればよいですか?

NPSと802.1x認証PEAP(EAP-TLS)を構築する手順は、以下のとおりです。まず、NPSサーバーをインストールし、証明書を発行する必要があります。次に、802.1x認証を有効にし、PEAP(EAP-TLS)を選択する必要があります。さらに、クライアント証明書をインストールし、認証設定を構成する必要があります。最後に、テストを実施して、認証と暗号化が正常に機能していることを確認する必要があります。

802.1x認証PEAP(EAP-TLS)を使用する場合の利点は何ですか?

802.1x認証PEAP(EAP-TLS)を使用する場合の利点は、強力な認証と暗号化を実現できることです。PEAP(EAP-TLS)は、TLS(Transport Layer Security)を使用して、暗号化された通信を実現します。また、EAP-TLSは、クライアント証明書を使用して、認証を実施します。これにより、不正アクセスを防止し、機密情報を保護することができます。

NPSと802.1x認証PEAP(EAP-TLS)を使用する場合の注意点は何ですか?

NPSと802.1x認証PEAP(EAP-TLS)を使用する場合の注意点は、証明書の管理と認証設定の構成です。証明書は、認証と暗号化に使用されるため、期限切れや失効を防止する必要があります。また、認証設定は、クライアント証明書とサーバー証明書の両方を正しく構成する必要があります。さらに、テストを実施して、認証と暗号化が正常に機能していることを確認する必要があります。

Deja una respuesta

Lo siento, debes estar conectado para publicar un comentario.

関連ブログ記事